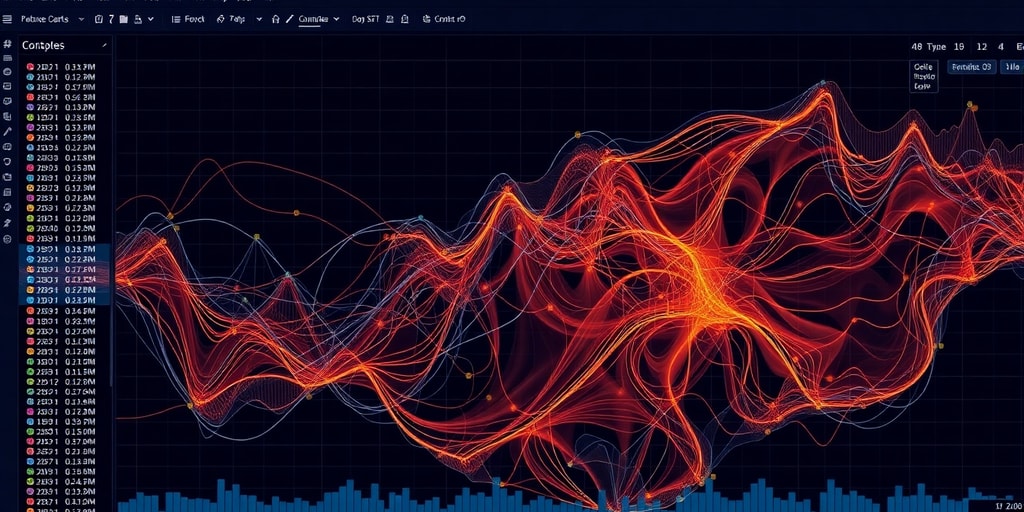

Konvu triumphiert bei Infosecurity Europe: KI-gestützte Schwachstellenpriorisierung definiert Cyber-Resilienz neu

Konvu gewinnt Cyber Startup Award bei Infosecurity Europe für KI-gestütztes Schwachstellenmanagement, das die Risikopriorisierung in komplexen digitalen Landschaften revolutioniert.