La Cámara de Eco de la Vulnerabilidad: Cisco SD-WAN Bajo Escrutinio

Las recientes divulgaciones sobre vulnerabilidades críticas dentro de las soluciones SD-WAN de Cisco han reverberado en toda la comunidad de ciberseguridad, desatando una oleada de actividad. Si bien las preocupaciones genuinas sobre la posible explotación son válidas y necesarias, este entorno también ha fomentado inadvertidamente un caldo de cultivo para la desinformación, el 'fraude ligero' y una profunda incomprensión del panorama de riesgos más amplio. Las organizaciones, ansiosas por asegurar sus redes distribuidas, se encuentran navegando en un dominio traicionero donde la línea entre la inteligencia de amenazas legítima y el engaño malicioso es cada vez más difusa. Este artículo profundiza en el caos multifacético, diseccionando el fenómeno de los Proof-of-Concepts (PoCs) falsos, los riesgos frecuentemente malinterpretados y las amenazas críticas pasadas por alto que socavan colectivamente las posturas de seguridad robustas.

La Amenaza de los PoCs Falsificados: Explotando la Urgencia y la Ignorancia

La rápida evolución de los ciclos de divulgación de vulnerabilidades a menudo crea un vacío de inteligencia procesable, que los actores de amenazas y los individuos oportunistas se apresuran a llenar. Los PoCs falsos, a menudo distribuidos a través de redes sociales, correos electrónicos de phishing o foros de seguridad aparentemente legítimos, representan un vector significativo para el acceso inicial y la entrega de malware. Estos exploits fraudulentos capitalizan la urgencia de los defensores de la red que buscan validar la gravedad de las nuevas CVEs y probar sus capacidades defensivas. En lugar de proporcionar una prueba benigna, estos PoCs falsificados están meticulosamente elaborados para:

- Distribuir Malware: Incrustar ransomware, infostealers o troyanos de acceso remoto (RATs) disfrazados de código de exploit.

- Realizar Reconocimiento: Phishing para obtener credenciales o recopilar información del sistema de objetivos que intentan ejecutar el "exploit".

- Generar Desinformación: Propagar falsos positivos o negativos, desviando a los equipos de seguridad de las amenazas reales o creando pánico innecesario.

- Mejorar Campañas de Ingeniería Social: Dar credibilidad a esquemas de phishing elaborados dirigidos al personal de TI y seguridad.

El atractivo de un PoC fácilmente disponible, especialmente para vulnerabilidades complejas de SD-WAN, puede eludir la debida diligencia crítica. Los equipos de seguridad deben extremar la precaución, verificando la autenticidad de cualquier código de exploit a través de los canales oficiales del proveedor o de investigadores de seguridad reputados y de confianza antes de su ejecución o incluso análisis en un entorno de sandbox. El riesgo de convertir una acción defensiva en un compromiso autoinfligido es alarmantemente alto.

Más Allá de la CVE: Riesgos Malinterpretados y Pasados por Alto en Implementaciones SD-WAN

Si bien el enfoque inmediato en CVEs específicas es comprensible, las implicaciones más amplias de la seguridad de SD-WAN a menudo permanecen malinterpretadas o completamente pasadas por alto. La naturaleza distribuida y la complejidad inherente de las arquitecturas SD-WAN introducen un conjunto único de desafíos que van mucho más allá de los errores de software aislados.

Riesgos Malinterpretados:

- Deriva de Configuración y Complejidad: La naturaleza dinámica de las políticas y configuraciones de SD-WAN en numerosas sucursales puede llevar a inconsistencias, creando inadvertidamente brechas de seguridad. Los cambios de configuración manuales, especialmente bajo presión, a menudo introducen vulnerabilidades que las herramientas automatizadas podrían pasar por alto.

- Puntos Ciegos de Seguridad de API: Las soluciones SD-WAN dependen en gran medida de las APIs para la orquestación e integración con otros servicios de red. Una autenticación de API débil, una autorización insuficiente o vulnerabilidades de API sin parchear pueden proporcionar un camino sin obstáculos para que los actores de amenazas manipulen las políticas de red, redirijan el tráfico o exfiltren datos sensibles.

- Amenazas Internas y Vulnerabilidades de la Cadena de Suministro: El acceso a los controladores y orquestadores de SD-WAN otorga un control significativo sobre toda la red. Los insiders maliciosos o los proveedores de terceros comprometidos (a través de ataques a la cadena de suministro) representan una amenaza existencial, capaz de causar interrupciones generalizadas o exfiltración encubierta de datos.

Riesgos Pasados por Alto:

- Falta de Monitorización Holística: Muchas organizaciones se centran únicamente en las métricas de rendimiento de la red, descuidando el registro de seguridad integral y la detección de anomalías en todo el tejido SD-WAN. Este punto ciego dificulta la detección temprana de movimientos laterales, comunicaciones de comando y control (C2) o intentos de exfiltración de datos.

- Shadow IT y Dispositivos IoT No Gestionados: La facilidad de conectar dispositivos a una red distribuida puede llevar a la presencia de endpoints no gestionados dentro de los segmentos SD-WAN. Estos dispositivos a menudo carecen de controles de seguridad robustos y pueden servir como puntos de compromiso iniciales, proporcionando un punto de apoyo para que un atacante pivote hacia la infraestructura SD-WAN.

- Segmentación Inadecuada y Aplicación de Zero Trust: A pesar de las capacidades de micro-segmentación de SD-WAN, muchas implementaciones no logran implementar completamente los principios de Zero Trust. Esto deja vastos segmentos de red internos vulnerables una vez que ocurre una brecha inicial, permitiendo a los atacantes moverse lateralmente con mínima resistencia.

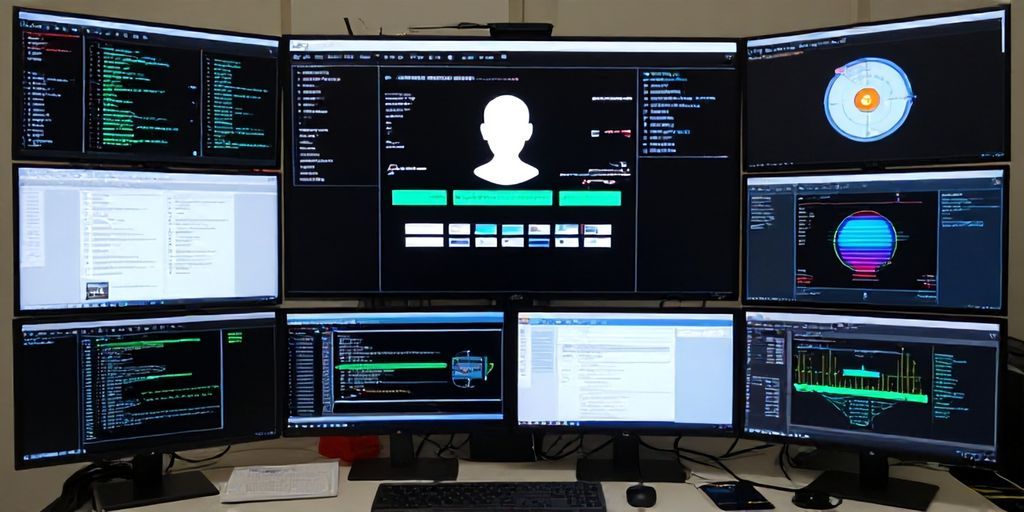

Forensia Digital en la Era Distribuida: Rastreo del Atacante Fantasma

La investigación de un incidente de seguridad dentro de un entorno SD-WAN comprometido presenta desafíos significativos. La naturaleza distribuida de la infraestructura, los registros efímeros y los flujos de tráfico cifrados pueden oscurecer las huellas del atacante, haciendo que la atribución del actor de amenazas y el análisis post-explotación sean extremadamente complejos. Una forensia digital efectiva requiere un enfoque integral para la recopilación y correlación de datos.

Cuando se trata de sospechas de ingeniería social o intentos de phishing destinados a entregar PoCs falsos, o cuando se intenta identificar la fuente de un reconocimiento de red sospechoso, las herramientas que recopilan telemetría avanzada se vuelven invaluables. Por ejemplo, servicios como iplogger.org pueden utilizarse (ética y legalmente, con consentimiento) para recopilar direcciones IP detalladas, cadenas de User-Agent, información del ISP e incluso huellas digitales de dispositivos. Esta extracción de metadatos es crucial para construir una línea de tiempo forense, mapear la infraestructura del atacante y comprender el vector de acceso inicial. Tales capacidades, cuando se integran en un marco de respuesta a incidentes más amplio, mejoran significativamente la capacidad de una organización para identificar Indicadores de Compromiso (IoCs) y rastrear las Tácticas, Técnicas y Procedimientos (TTPs) de actores de amenazas sofisticados.

Mitigando el Caos: Una Postura de Seguridad Proactiva y Holística

Navegar por el complejo panorama de la seguridad de SD-WAN exige una estrategia proactiva y multifacética:

- Gestión de Parches Vigilante: Priorizar y aplicar rigurosamente todas las actualizaciones de seguridad del proveedor para los controladores, orquestadores y dispositivos de borde de SD-WAN. Automatizar este proceso siempre que sea posible.

- Gestión de Configuración Robusta: Implementar un control de cambios estricto y una línea base de configuración. Auditar regularmente las configuraciones en busca de desviaciones y cumplimiento de las políticas de seguridad.

- Autenticación Multifactor (MFA) en Todas Partes: Forzar la MFA para todas las interfaces administrativas y puntos de acceso críticos dentro de la infraestructura SD-WAN.

- Arquitectura Zero Trust: Diseñar e implementar micro-segmentación granular y controles de acceso de mínimo privilegio en todo el tejido SD-WAN, tratando cada conexión como no confiable por defecto.

- Registro y Monitoreo Integral: Centralizar los registros de seguridad de todos los componentes SD-WAN. Utilizar sistemas de Gestión de Información y Eventos de Seguridad (SIEM) con análisis avanzados para la detección de amenazas en tiempo real y la correlación de anomalías.

- Capacitación en Conciencia de Seguridad para Empleados: Educar al personal de TI y seguridad sobre los peligros de los PoCs falsos, las tácticas de ingeniería social y la importancia de verificar la información de fuentes oficiales.

- Pruebas de Penetración y Auditorías de Seguridad Regulares: Identificar proactivamente las vulnerabilidades en su implementación de SD-WAN, incluida la seguridad de la API y las debilidades de configuración, antes de que lo hagan los actores de amenazas.

Conclusión: Del Caos al Control

La emoción en torno a las vulnerabilidades de Cisco SD-WAN, si bien destaca preocupaciones de seguridad legítimas, también ha expuesto problemas sistémicos más profundos: la proliferación de PoCs engañosos, la incomprensión generalizada de los riesgos arquitectónicos y el constante descuido de las amenazas no relacionadas con CVE. Las organizaciones deben ir más allá de los parches reactivos y adoptar una postura de seguridad holística y proactiva que abarque una verificación estricta, un monitoreo integral, una gestión robusta de la configuración y una educación continua en seguridad. Solo abordando estos desafíos multifacéticos se puede transformar el caos en resiliencia controlada, asegurando la columna vertebral de las empresas distribuidas modernas contra un panorama de amenazas en constante evolución.