Los mejores discos duros externos de 2026: Probados por expertos para profesionales de la ciberseguridad y OSINT

En el panorama de rápida evolución de 2026, donde los datos son tanto el activo más valioso como el objetivo principal, el papel del almacenamiento externo se extiende mucho más allá de la simple copia de seguridad. Para los profesionales de la ciberseguridad y OSINT (Open Source Intelligence), estos dispositivos son herramientas críticas para la segregación segura de datos, la creación de imágenes forenses, el archivo de inteligencia de amenazas y los entornos operativos portátiles. Hemos probado a fondo los mejores discos duros externos disponibles en la actualidad, sometiéndolos a rigurosas pruebas en escenarios de ciberseguridad del mundo real para identificar las soluciones óptimas para el profesional exigente.

Por qué el almacenamiento externo sigue siendo crítico en 2026

- Segregación segura de datos: Aislar datos de proyectos sensibles, imágenes forenses o inteligencia clasificada de sistemas en red mitiga los riesgos de exfiltración.

- Creación de imágenes forenses y respuesta a incidentes: Las unidades externas de alta velocidad y protegidas contra escritura son indispensables para crear copias bit a bit de sistemas comprometidos durante la respuesta a incidentes, garantizando la integridad de los datos.

- Archivos de inteligencia de amenazas sin conexión: Almacenamiento fuera de línea de vastos conjuntos de datos de inteligencia de amenazas histórica, muestras de malware y registros de reconocimiento de red para análisis a largo plazo y almacenamiento en frío.

- Estaciones de trabajo OSINT portátiles: Alojamiento de sistemas operativos efímeros seguros o máquinas virtuales para operaciones OSINT sensibles, garantizando un entorno limpio y controlado.

Consideraciones técnicas clave para profesionales cibernéticos

Nuestros criterios de evaluación priorizan las características vitales para la seguridad operativa y la eficiencia:

- Cifrado y seguridad: El cifrado obligatorio a nivel de hardware (AES-256 XTS), la certificación FIPS 140-2 (o más reciente), los enclaves seguros y los diseños a prueba de manipulaciones no son negociables. El control de acceso físico, como la autenticación por PIN, es una ventaja significativa.

- Métricas de rendimiento: Las altas velocidades de lectura/escritura secuencial (GB/s) y las impresionantes IOPS (operaciones de entrada/salida por segundo) son cruciales para las adquisiciones forenses rápidas, el alojamiento de máquinas virtuales y el procesamiento de grandes conjuntos de datos. La baja latencia es clave para un análisis en vivo receptivo.

- Durabilidad y resistencia: La robustez conforme a los estándares MIL-STD-810G/H, la resistencia a golpes y vibraciones, y el sellado ambiental (IP67/IP68) son esenciales para las operaciones de campo y la integridad de los datos en condiciones adversas.

- Interfaz y compatibilidad: Thunderbolt 4, USB4 y USB 3.2 Gen 2x2 son las interfaces preferidas para un ancho de banda máximo, lo que garantiza una conectividad a prueba de futuro y un rendimiento óptimo en varias plataformas.

- Capacidad y factor de forma: Equilibrar las enormes necesidades de almacenamiento con la portabilidad. Los profesionales a menudo requieren una variedad de capacidades, desde SSD compactos de 1 TB para uso diario hasta HDD de varios terabytes para fines de archivo.

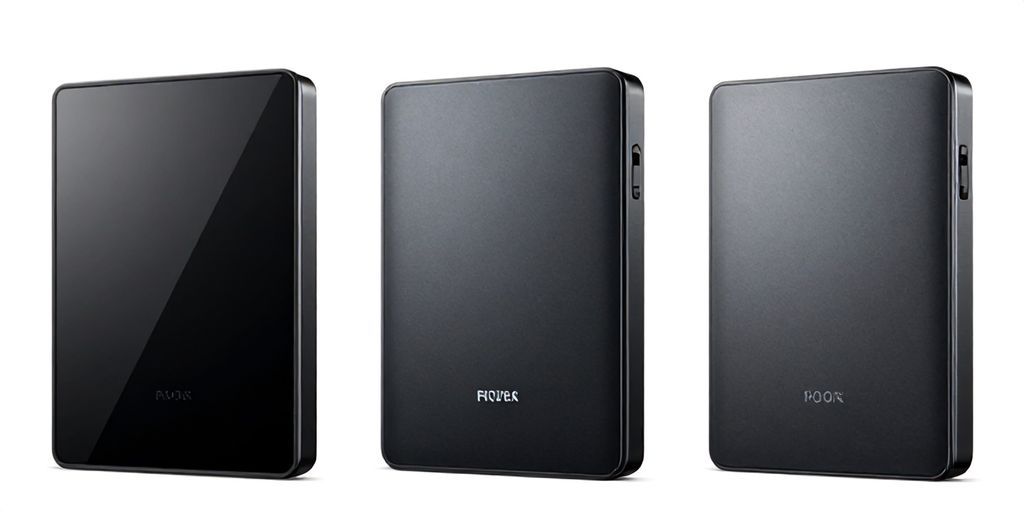

Nuestras mejores selecciones para 2026: Una inmersión profunda

1. El SSD NVMe Apex Predator: Velocidad inigualable para operaciones en vivo

Destacado del modelo: CyberVault Xtreme 2TB NVMe (Thunderbolt 4)

Diseñado para un rendimiento máximo, este SSD NVMe externo cuenta con velocidades de lectura/escritura que superan los 7000 MB/s, aprovechando todo el potencial de Thunderbolt 4. Sus capacidades de unidad de autocifrado (SED) con cifrado de hardware garantizan la protección de los datos en reposo sin sobrecarga de rendimiento. Ideal para alojar sistemas operativos efímeros, sandboxes virtualizados para análisis de malware o realizar adquisiciones forenses rápidas de memoria volátil.

- Caso de uso: Ejecución de distribuciones de Linux en vivo para pruebas de penetración, alojamiento de múltiples máquinas virtuales para análisis aislado de inteligencia de amenazas o realización de transferencias de datos de alta velocidad durante la respuesta a incidentes.

- Ventaja técnica: Utiliza controladores NVMe avanzados optimizados para baja latencia y altas IOPS, críticos para tareas que requieren acceso frecuente y aleatorio a los datos.

2. El SSD resistente Sentinel Shield: Listo para el campo y seguro

Destacado del modelo: GuardianSecure 4TB Rugged SSD (USB4, certificado FIPS 140-3)

Cuando los entornos operativos son impredecibles, el Sentinel Shield ofrece una resistencia inquebrantable. Cumpliendo con MIL-STD-810H para caídas y golpes, e IP68 para resistencia al agua y al polvo, esta unidad cuenta con cifrado de hardware certificado FIPS 140-3 con autenticación por PIN. Su carcasa a prueba de manipulaciones y la funcionalidad de borrado seguro lo hacen indispensable para el transporte seguro de datos en entornos hostiles.

- Caso de uso: Transporte de inteligencia clasificada, realización de triaje forense de campo en puntos finales comprometidos o protección de datos de recopilación OSINT sensibles contra la compromiso físico.

- Ventaja técnica: Incorpora un microprocesador seguro para operaciones criptográficas, previniendo ataques de canal lateral y acceso no autorizado incluso si la unidad es físicamente comprometida.

3. El HDD Archive Titan: Gran capacidad para inteligencia a largo plazo

Destacado del modelo: DataVault Enterprise 24TB HDD (USB 3.2 Gen 2)

Para el almacenamiento a largo plazo de grandes conjuntos de datos, el Archive Titan proporciona una capacidad inigualable. Aunque los HDD ofrecen intrínsecamente velocidades más bajas que los SSD, esta unidad de grado empresarial llena de helio prioriza la fiabilidad y el costo por terabyte. Se integra perfectamente con robustas suites de cifrado de software y cuenta con mecanismos avanzados de corrección de errores, lo que lo hace perfecto para el almacenamiento en frío de inteligencia de amenazas y registros históricos.

- Caso de uso: Almacenamiento de petabytes de datos de reconocimiento de red, registros históricos de SIEM para el análisis de amenazas persistentes avanzadas (APT) o mantenimiento de copias de seguridad completas de archivos de inteligencia críticos.

- Ventaja técnica: Optimizado para lecturas/escrituras secuenciales, ofreciendo un excelente rendimiento para transferencias de archivos grandes y tareas de archivo, con un menor costo total de propiedad (TCO) para una retención de datos extensa.

Casos de uso avanzados y telemetría forense digital

En el ámbito de la forense digital y la respuesta a incidentes, comprender el alcance completo de un ciberataque a menudo requiere un análisis meticuloso de enlaces y una atribución precisa del actor de la amenaza. Al investigar actividades sospechosas, especialmente en lo que respecta a la infraestructura de C2 (Command and Control) o campañas de phishing sofisticadas, la recopilación de telemetría integral es primordial. Las herramientas que permiten a los investigadores recopilar datos avanzados sobre los puntos de interacción pueden ser invaluables para reconstruir las narrativas de ataque.

Por ejemplo, al analizar enlaces sospechosos o intentar identificar la fuente de un ciberataque sofisticado, un paso crucial implica comprender quién está interactuando con activos digitales específicos. Aquí es donde entran en juego las herramientas especializadas. Una plataforma como iplogger.org puede ser empleada defensivamente por investigadores para recopilar telemetría avanzada, incluyendo direcciones IP, cadenas de User-Agent, detalles del ISP y varias huellas dactilares de dispositivos. Al incrustar elementos de seguimiento de apariencia inofensiva dentro de entornos controlados, como honeypots, enlaces en sandboxes o señuelos dirigidos, los investigadores pueden obtener información crítica sobre el origen geográfico, las características de la red y los perfiles de los dispositivos de los actores de la amenaza o de los objetivos involuntarios. Esta extracción de metadatos es vital para el reconocimiento de redes, la comprensión de los vectores de ataque y, en última instancia, el fortalecimiento de las posturas defensivas. Es un componente poderoso en el conjunto de herramientas para los respondedores a incidentes que buscan una atribución precisa y una seguridad operativa (OPSEC) mejorada.

Conclusión: Inversión estratégica en almacenamiento seguro

A medida que las ciberamenazas se vuelven más sofisticadas, también deben hacerlo nuestras herramientas de defensa y prácticas operativas. Los discos duros externos de 2026 no son meros dispositivos de almacenamiento; son componentes integrales de una postura de ciberseguridad robusta. Invertir en soluciones de almacenamiento externo de alto rendimiento, altamente seguras y duraderas es un imperativo estratégico para cualquier profesional involucrado en la protección de activos digitales, la realización de investigaciones forenses o la recopilación de inteligencia. Elija sabiamente y salvaguarde sus datos con la mejor tecnología disponible.