La Chambre d'Écho de la Vulnérabilité : Cisco SD-WAN sous Surveillance

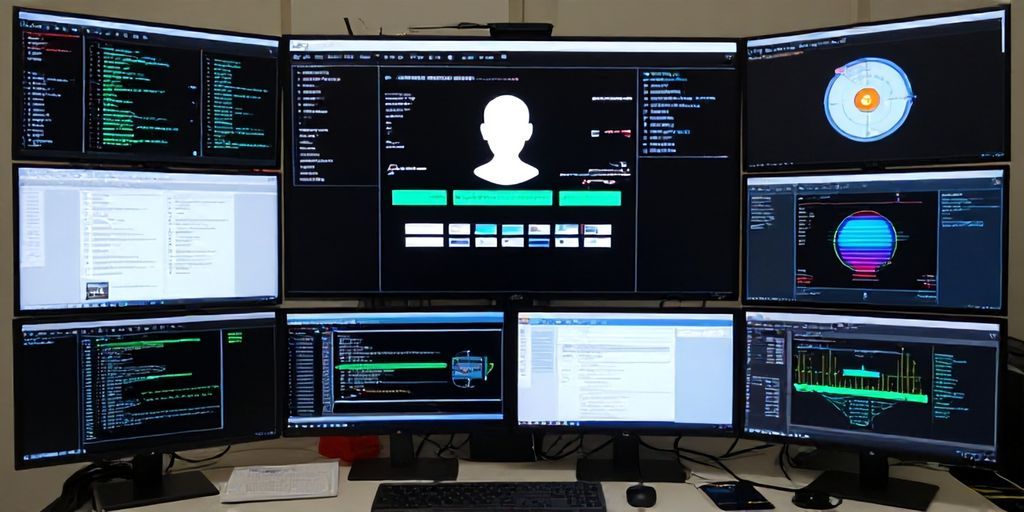

Les récentes divulgations concernant des vulnérabilités critiques au sein des solutions SD-WAN de Cisco ont résonné à travers la communauté de la cybersécurité, déclenchant une frénésie d'activités. Bien que les préoccupations légitimes concernant une exploitation potentielle soient valides et nécessaires, cet environnement a également involontairement favorisé un terreau fertile pour la désinformation, la 'fraude légère' et une profonde incompréhension du paysage global des risques. Les organisations, désireuses de sécuriser leurs réseaux distribués, se retrouvent à naviguer dans un domaine périlleux où la ligne entre l'intelligence des menaces légitime et la tromperie malveillante est de plus en plus floue. Cet article explore le chaos multiforme, en disséquant le phénomène des faux Proof-of-Concepts (PoC), les risques fréquemment mal compris et les menaces critiques négligées qui sapent collectivement des postures de sécurité robustes.

La Menace des Faux PoC : Exploiter l'Urgence et l'Ignorance

L'évolution rapide des cycles de divulgation des vulnérabilités crée souvent un vide d'informations exploitables, que les acteurs de la menace et les individus opportunistes s'empressent de combler. Les faux PoC, souvent distribués via les réseaux sociaux, les e-mails de phishing ou des forums de sécurité apparemment légitimes, représentent un vecteur significatif pour l'accès initial et la livraison de logiciels malveillants. Ces exploits frauduleux capitalisent sur l'urgence des défenseurs de réseau cherchant à valider la gravité des nouvelles CVE et à tester leurs capacités défensives. Au lieu de fournir une preuve bénigne, ces PoC contrefaits sont méticuleusement conçus pour :

- Distribuer des logiciels malveillants : Intégrer des rançongiciels, des voleurs d'informations (infostealers) ou des chevaux de Troie d'accès à distance (RAT) déguisés en code d'exploit.

- Mener des activités de reconnaissance : Harponner des informations d'identification ou collecter des informations système auprès de cibles tentant d'exécuter l'« exploit ».

- Générer de la désinformation : Propager de faux positifs ou négatifs, détournant les équipes de sécurité des menaces réelles, ou créant une panique inutile.

- Améliorer les campagnes d'ingénierie sociale : Accorder de la crédibilité à des stratagèmes de phishing élaborés ciblant le personnel informatique et de sécurité.

L'attrait d'un PoC facilement disponible, en particulier pour les vulnérabilités SD-WAN complexes, peut contourner une diligence raisonnable critique. Les équipes de sécurité doivent faire preuve d'une extrême prudence, en vérifiant l'authenticité de tout code d'exploit via les canaux officiels du fournisseur ou des chercheurs en sécurité réputés et fiables avant l'exécution ou même l'analyse dans un environnement sandbox. Le risque de transformer une action défensive en un compromis auto-infligé est alarmant.

Au-delà de la CVE : Risques Mal Compris et Négligés dans les Déploiements SD-WAN

Bien que l'accent immédiat sur des CVE spécifiques soit compréhensible, les implications plus larges de la sécurité SD-WAN restent souvent mal comprises ou entièrement négligées. La nature distribuée et la complexité inhérente des architectures SD-WAN introduisent un ensemble unique de défis qui vont bien au-delà des bogues logiciels isolés.

Risques Mal Compris :

- Dérive de Configuration et Complexité : La nature dynamique des politiques et configurations SD-WAN à travers de nombreuses succursales peut entraîner des incohérences, créant involontairement des lacunes de sécurité. Les modifications manuelles de configuration, surtout sous pression, introduisent souvent des vulnérabilités que les outils automatisés pourraient manquer.

- Angles Morts de la Sécurité des API : Les solutions SD-WAN s'appuient fortement sur les API pour l'orchestration et l'intégration avec d'autres services réseau. Une authentification API faible, une autorisation insuffisante ou des vulnérabilités API non corrigées peuvent fournir une voie non contestée aux acteurs de la menace pour manipuler les politiques réseau, rediriger le trafic ou exfiltrer des données sensibles.

- Menaces Internes et Vulnérabilités de la Chaîne d'Approvisionnement : L'accès aux contrôleurs et orchestrateurs SD-WAN accorde un contrôle significatif sur l'ensemble du réseau. Des initiés malveillants ou des fournisseurs tiers compromis (via des attaques de la chaîne d'approvisionnement) posent une menace existentielle, capable de perturbations généralisées ou d'exfiltration de données secrètes.

Risques Négligés :

- Manque de Surveillance Holistique : De nombreuses organisations se concentrent uniquement sur les métriques de performance réseau, négligeant la journalisation de sécurité complète et la détection des anomalies sur l'ensemble du tissu SD-WAN. Cet angle mort entrave la détection précoce des mouvements latéraux, des communications de commandement et contrôle (C2) ou des tentatives d'exfiltration de données.

- Shadow IT et Dispositifs IoT Non Gérés : La facilité de connexion des dispositifs à un réseau distribué peut entraîner des points d'extrémité non gérés au sein des segments SD-WAN. Ces dispositifs manquent souvent de contrôles de sécurité robustes et peuvent servir de points de compromission initiaux, offrant un point d'appui à un attaquant pour pivoter dans l'infrastructure SD-WAN.

- Segmentation Inadéquate et Application de la Confiance Zéro : Malgré les capacités du SD-WAN en matière de micro-segmentation, de nombreux déploiements ne parviennent pas à mettre pleinement en œuvre les principes de Confiance Zéro. Cela laisse de vastes segments de réseau internes vulnérables une fois qu'une violation initiale se produit, permettant aux attaquants de se déplacer latéralement avec une résistance minimale.

La Criminalistique Numérique à l'Ère Distribuée : Tracer l'Attaquant Fantôme

L'enquête sur un incident de sécurité au sein d'un environnement SD-WAN compromis présente des défis importants. La nature distribuée de l'infrastructure, les journaux éphémères et les flux de trafic chiffrés peuvent obscurcir les traces de l'attaquant, rendant l'attribution de l'acteur de la menace et l'analyse post-exploitation extrêmement complexes. Une criminalistique numérique efficace nécessite une approche complète de la collecte et de la corrélation des données.

Lorsqu'il s'agit de tentatives suspectées d'ingénierie sociale ou de phishing visant à livrer de faux PoC, ou lorsque l'on tente d'identifier la source d'une reconnaissance réseau suspecte, les outils qui collectent des données de télémétrie avancées deviennent inestimables. Par exemple, des services comme iplogger.org peuvent être utilisés (de manière éthique et légale, avec consentement) pour collecter des adresses IP détaillées, des chaînes User-Agent, des informations ISP et même des empreintes numériques d'appareils. Cette extraction de métadonnées est cruciale pour construire une chronologie forensique, cartographier l'infrastructure de l'attaquant et comprendre le vecteur d'accès initial. De telles capacités, lorsqu'elles sont intégrées dans un cadre de réponse aux incidents plus large, améliorent considérablement la capacité d'une organisation à identifier les indicateurs de compromission (IoC) et à retracer les tactiques, techniques et procédures (TTP) des acteurs de la menace sophistiqués.

Atténuer le Chaos : Une Posture de Sécurité Proactive et Holistique

Naviguer dans le paysage complexe de la sécurité SD-WAN exige une stratégie proactive et à plusieurs volets :

- Gestion Vigilante des Correctifs : Prioriser et appliquer rigoureusement toutes les mises à jour de sécurité du fournisseur pour les contrôleurs, orchestrateurs et dispositifs de périphérie SD-WAN. Automatiser ce processus lorsque cela est possible.

- Gestion Robuste des Configurations : Mettre en œuvre un contrôle des changements strict et une ligne de base de configuration. Auditer régulièrement les configurations pour détecter toute dérive et assurer la conformité aux politiques de sécurité.

- Authentification Multi-Facteurs (MFA) Partout : Appliquer la MFA pour toutes les interfaces administratives et les points d'accès critiques au sein de l'infrastructure SD-WAN.

- Architecture Zero Trust : Concevoir et implémenter une micro-segmentation granulaire et des contrôles d'accès à privilège minimum sur l'ensemble du tissu SD-WAN, traitant chaque connexion comme non fiable par défaut.

- Journalisation et Surveillance Complètes : Centraliser les journaux de sécurité de tous les composants SD-WAN. Utiliser des systèmes de gestion des informations et des événements de sécurité (SIEM) avec des analyses avancées pour la détection des menaces en temps réel et la corrélation des anomalies.

- Formation de Sensibilisation à la Sécurité des Employés : Éduquer le personnel informatique et de sécurité sur les dangers des faux PoC, les tactiques d'ingénierie sociale et l'importance de vérifier les informations auprès de sources officielles.

- Tests d'Intrusion et Audits de Sécurité Réguliers : Identifier de manière proactive les vulnérabilités dans votre déploiement SD-WAN, y compris la sécurité des API et les faiblesses de configuration, avant que les acteurs de la menace ne le fassent.

Conclusion : Du Chaos au Contrôle

L'enthousiasme entourant les vulnérabilités Cisco SD-WAN, tout en mettant en évidence des préoccupations de sécurité légitimes, a également exposé des problèmes systémiques plus profonds : la prolifération de PoC trompeurs, l'incompréhension généralisée des risques architecturaux et la négligence constante des menaces non liées aux CVE. Les organisations doivent dépasser la simple application réactive de correctifs et adopter une posture de sécurité holistique et proactive qui englobe une vérification rigoureuse, une surveillance complète, une gestion robuste des configurations et une éducation continue en matière de sécurité. Ce n'est qu'en relevant ces défis multiformes que le chaos pourra être transformé en une résilience contrôlée, sécurisant l'épine dorsale des entreprises distribuées modernes contre un paysage de menaces en constante évolution.