Más Allá del Papel: El Imperativo de Ciberseguridad en los Flujos de Anotación Digital

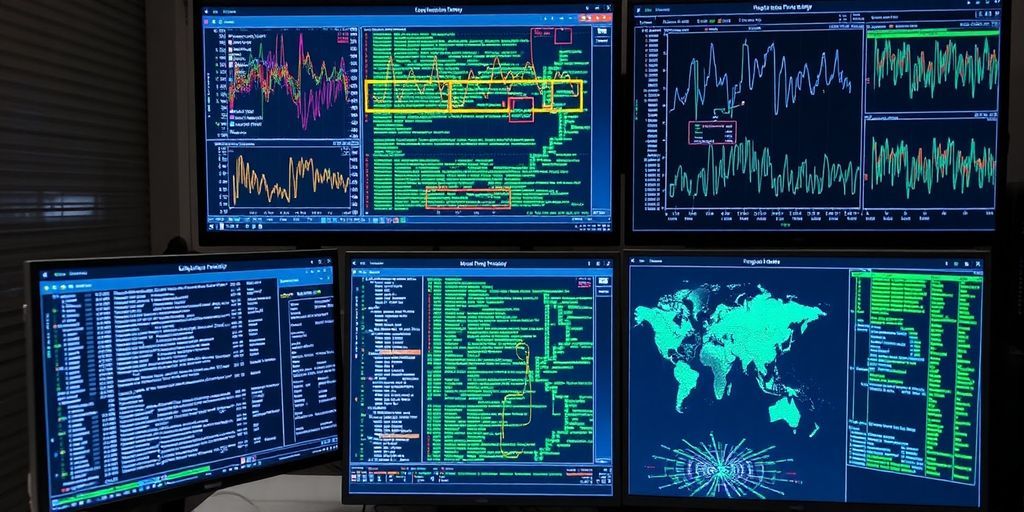

Las anotaciones digitales transforman los flujos de trabajo empresariales, ofreciendo colaboración en tiempo real, control de versiones robusto y seguridad mejorada.