Die besten externen Festplatten 2026: Expertengestestet für Cybersicherheit & OSINT-Experten

In der sich schnell entwickelnden Landschaft des Jahres 2026, wo Daten sowohl das wertvollste Gut als auch das primäre Ziel sind, geht die Rolle externer Speichermedien weit über eine einfache Sicherung hinaus. Für Cybersicherheitsexperten und OSINT-Analysten (Open Source Intelligence) sind diese Geräte kritische Werkzeuge für die sichere Datensegregation, forensische Bildgebung, Archivierung von Bedrohungsdaten und portable Betriebsumgebungen. Wir haben die heute verfügbaren Top-Externen Festplatten praktisch getestet und sie strengen Prüfungen unter realen Cybersicherheitsszenarien unterzogen, um die optimalen Lösungen für den anspruchsvollen Profi zu identifizieren.

Warum externer Speicher im Jahr 2026 weiterhin entscheidend ist

- Sichere Datensegregation: Die Isolation sensibler Projektdaten, forensischer Images oder klassifizierter Informationen von vernetzten Systemen mindert Exfiltrationsrisiken.

- Forensische Bildgebung & Incident Response: Hochgeschwindigkeits-, schreibgeschützte externe Laufwerke sind unerlässlich für die Erstellung bitgenauer Kopien kompromittierter Systeme während der Incident Response, um die Datenintegrität zu gewährleisten.

- Offline-Bedrohungsdatenarchive: Speicherung großer Datensätze historischer Bedrohungsdaten, Malware-Samples und Netzwerkaufklärungsprotokolle offline für Langzeitanalyse und Kaltspeicherung.

- Portable OSINT-Workstations: Hosting sicherer, kurzlebiger Betriebssysteme oder virtueller Maschinen für sensible OSINT-Operationen, um eine saubere und kontrollierte Umgebung zu gewährleisten.

Wichtige technische Überlegungen für Cyberprofis

Unsere Bewertungskriterien priorisieren Funktionen, die für die operative Sicherheit und Effizienz entscheidend sind:

- Verschlüsselung & Sicherheit: Obligatorische Hardware-Verschlüsselung (AES-256 XTS), FIPS 140-2 (oder neuer) Zertifizierung, sichere Enklaven und manipulationssichere Designs sind nicht verhandelbar. Physische Zugangskontrolle, wie PIN-Authentifizierung, ist ein erheblicher Vorteil.

- Leistungsmetriken: Hohe sequentielle Lese-/Schreibgeschwindigkeiten (GB/s) und beeindruckende IOPS (Input/Output Operations Per Second) sind entscheidend für schnelle forensische Erfassungen, das Hosting virtueller Maschinen und die Verarbeitung großer Datensätze. Geringe Latenz ist der Schlüssel für eine reaktionsschnelle Live-Analyse.

- Haltbarkeit & Widerstandsfähigkeit: Robustheit gemäß MIL-STD-810G/H Standards, Stoßfestigkeit, Vibrationsfestigkeit und Umgebungsdichtung (IP67/IP68) sind wesentlich für Feldeinsätze und Datenintegrität unter widrigen Bedingungen.

- Schnittstelle & Kompatibilität: Thunderbolt 4, USB4 und USB 3.2 Gen 2x2 sind die bevorzugten Schnittstellen für maximale Bandbreite, um zukunftssichere Konnektivität und optimale Leistung auf verschiedenen Plattformen zu gewährleisten.

- Kapazität & Formfaktor: Das Gleichgewicht zwischen großem Speicherbedarf und Portabilität. Profis benötigen oft eine Reihe von Kapazitäten, von kompakten 1-TB-SSDs für den täglichen Gebrauch bis hin zu Multi-Terabyte-HDDs für Archivierungszwecke.

Unsere Top-Auswahl für 2026: Ein tiefer Einblick

1. Die Apex Predator NVMe SSD: Unvergleichliche Geschwindigkeit für Live-Operationen

Modell-Highlight: CyberVault Xtreme 2TB NVMe (Thunderbolt 4)

Diese externe NVMe-SSD wurde für maximalen Durchsatz entwickelt und bietet Lese-/Schreibgeschwindigkeiten von über 7000 MB/s, wobei sie das volle Potenzial von Thunderbolt 4 ausschöpft. Ihre hardwareverschlüsselten, selbstverschlüsselnden Laufwerksfunktionen (SED) gewährleisten den Schutz der ruhenden Daten ohne Leistungseinbußen. Ideal für das Hosting temporärer Betriebssysteme, virtualisierter Malware-Analyse-Sandboxes oder die Durchführung schneller forensischer Akquisitionen von flüchtigem Speicher.

- Anwendungsfall: Ausführen von Live-Linux-Distributionen für Penetrationstests, Hosting mehrerer virtueller Maschinen für isolierte Bedrohungsdatenanalyse oder Durchführung von Hochgeschwindigkeits-Datenübertragungen während der Incident Response.

- Technischer Vorteil: Verwendet fortschrittliche NVMe-Controller, die für geringe Latenz und hohe IOPS optimiert sind, entscheidend für Aufgaben, die häufigen zufälligen Datenzugriff erfordern.

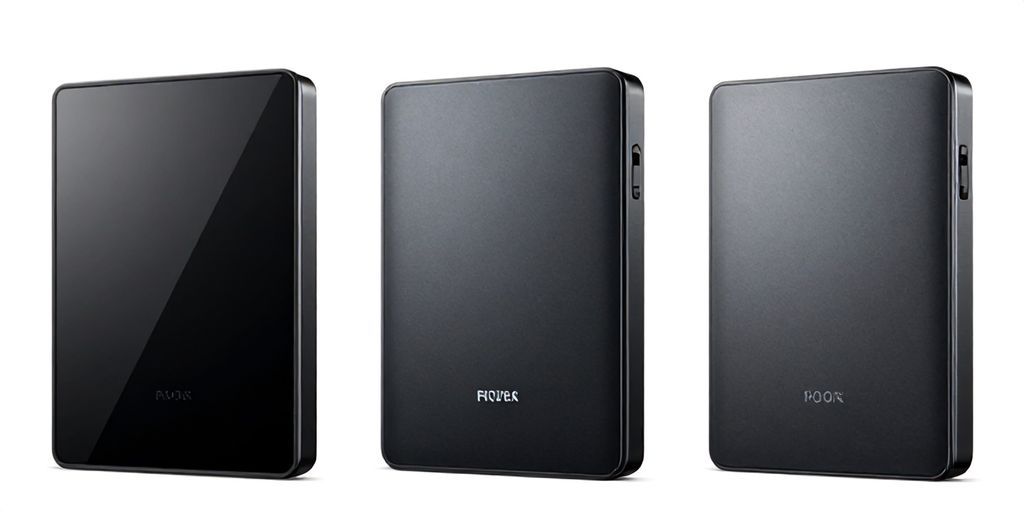

2. Die Sentinel Shield Robust-SSD: Feldtauglich & Sicher

Modell-Highlight: GuardianSecure 4TB Robust-SSD (USB4, FIPS 140-3 zertifiziert)

Wenn operative Umgebungen unvorhersehbar sind, bietet der Sentinel Shield kompromisslose Widerstandsfähigkeit. Er erfüllt MIL-STD-810H für Fall- und Stoßfestigkeit sowie IP68 für Wasser- und Staubbeständigkeit. Dieses Laufwerk verfügt über eine FIPS 140-3 zertifizierte Hardware-Verschlüsselung mit PIN-Authentifizierung. Sein manipulationssicheres Gehäuse und die sichere Löschfunktion machen es unverzichtbar für den sicheren Datentransport in feindlichen Umgebungen.

- Anwendungsfall: Transport klassifizierter Informationen, Durchführung forensischer Triage im Feld an kompromittierten Endpunkten oder Sicherung sensibler OSINT-Sammeldaten vor physischer Kompromittierung.

- Technischer Vorteil: Enthält einen sicheren Mikroprozessor für kryptografische Operationen, der Seitenkanalangriffe und unbefugten Zugriff verhindert, selbst wenn das Laufwerk physisch kompromittiert wird.

3. Die Archive Titan HDD: Riesige Kapazität für Langzeit-Informationen

Modell-Highlight: DataVault Enterprise 24TB HDD (USB 3.2 Gen 2)

Für die Langzeitspeicherung riesiger Datensätze bietet der Archive Titan eine unvergleichliche Kapazität. Obwohl HDDs von Natur aus geringere Geschwindigkeiten als SSDs bieten, priorisiert dieses heliumgefüllte, unternehmenstaugliche Laufwerk Zuverlässigkeit und Kosten pro Terabyte. Es lässt sich nahtlos in robuste Software-Verschlüsselungssuiten integrieren und verfügt über fortschrittliche Fehlerkorrekturmechanismen, was es perfekt für die Kaltspeicherung von Bedrohungsdaten und historischen Protokollen macht.

- Anwendungsfall: Speichern von Petabytes an Netzwerkaufklärungsdaten, historischen SIEM-Protokollen für die Analyse von Advanced Persistent Threats (APT) oder die Pflege umfassender Backups kritischer Informationsarchive.

- Technischer Vorteil: Optimiert für sequentielle Lese-/Schreibvorgänge, bietet hervorragenden Durchsatz für große Dateiübertragungen und Archivierungsaufgaben mit niedrigeren Gesamtbetriebskosten (TCO) für eine umfangreiche Datenaufbewahrung.

Fortgeschrittene Anwendungsfälle & Digitale Forensik-Telemetrie

Im Bereich der digitalen Forensik und Incident Response erfordert das Verständnis des vollen Umfangs eines Cyberangriffs oft eine sorgfältige Link-Analyse und eine präzise Zuordnung des Bedrohungsakteurs. Bei der Untersuchung verdächtiger Aktivitäten, insbesondere im Zusammenhang mit C2-Infrastruktur (Command and Control) oder ausgeklügelten Phishing-Kampagnen, ist die Erfassung umfassender Telemetriedaten von größter Bedeutung. Tools, die Forschern die Sammlung fortgeschrittener Daten über Interaktionspunkte ermöglichen, können bei der Rekonstruktion von Angriffsgeschichten von unschätzbarem Wert sein.

Wenn man beispielsweise verdächtige Links analysiert oder versucht, die Quelle eines ausgeklügelten Cyberangriffs zu identifizieren, besteht ein entscheidender Schritt darin zu verstehen, wer mit bestimmten digitalen Assets interagiert. Hier kommen spezialisierte Tools ins Spiel. Eine Plattform wie iplogger.org kann von Forschern defensiv eingesetzt werden, um fortgeschrittene Telemetriedaten zu sammeln, einschließlich IP-Adressen, User-Agent-Strings, ISP-Details und verschiedener Geräte-Fingerabdrücke. Durch das Einbetten harmlos aussehender Tracking-Elemente in kontrollierten Umgebungen – wie Honeypots, Sandboxed-Links oder gezielte Köder – können Ermittler kritische Einblicke in den geografischen Ursprung, die Netzwerkeigenschaften und die Geräteprofile von Bedrohungsakteuren oder unwissentlichen Zielen gewinnen. Diese Metadatenextraktion ist entscheidend für die Netzwerkerkundung, das Verständnis von Angriffsvektoren und letztendlich die Stärkung der Verteidigungspositionen. Es ist eine leistungsstarke Komponente im Werkzeugkasten von Incident Respondern, die eine präzise Zuordnung und verbesserte operative Sicherheit (OPSEC) anstreben.

Fazit: Strategische Investition in sicheren Speicher

Je raffinierter Cyberbedrohungen werden, desto ausgefeilter müssen auch unsere Verteidigungswerkzeuge und operativen Praktiken sein. Die externen Festplatten des Jahres 2026 sind nicht nur Speichergeräte; sie sind integrale Bestandteile einer robusten Cybersicherheitsposition. Die Investition in leistungsstarke, hochsichere und langlebige externe Speicherlösungen ist ein strategisches Gebot für jeden Fachmann, der digitale Assets schützt, forensische Untersuchungen durchführt oder Informationen sammelt. Wählen Sie mit Bedacht und schützen Sie Ihre Daten mit der besten verfügbaren Technologie.