Les meilleurs disques durs externes de 2026 : Testés par des experts pour les professionnels de la cybersécurité et de l'OSINT

Dans le paysage en constante évolution de 2026, où les données sont à la fois l'actif le plus précieux et la cible principale, le rôle du stockage externe s'étend bien au-delà de la simple sauvegarde. Pour les professionnels de la cybersécurité et de l'OSINT (Open Source Intelligence), ces appareils sont des outils essentiels pour la ségrégation sécurisée des données, l'imagerie forensique, l'archivage de renseignements sur les menaces et les environnements opérationnels portables. Nous avons testé en profondeur les meilleurs disques durs externes disponibles aujourd'hui, les soumettant à des tests rigoureux dans des scénarios de cybersécurité réels afin d'identifier les solutions optimales pour le professionnel exigeant.

Pourquoi le stockage externe reste critique en 2026

- Ségrégation sécurisée des données : L'isolation des données de projet sensibles, des images forensiques ou des renseignements classifiés des systèmes en réseau atténue les risques d'exfiltration.

- Imagerie forensique et réponse aux incidents : Les disques externes à grande vitesse et protégés en écriture sont indispensables pour créer des copies bit-pour-bit de systèmes compromis lors de la réponse aux incidents, garantissant l'intégrité des données.

- Archives hors ligne de renseignements sur les menaces : Stockage hors ligne de vastes ensembles de données historiques sur les menaces, d'échantillons de logiciels malveillants et de journaux de reconnaissance réseau pour une analyse à long terme et un stockage à froid.

- Postes de travail OSINT portables : Hébergement de systèmes d'exploitation éphémères sécurisés ou de machines virtuelles pour des opérations OSINT sensibles, garantissant un environnement propre et contrôlé.

Considérations techniques clés pour les professionnels de la cybersécurité

Nos critères d'évaluation priorisent les fonctionnalités vitales pour la sécurité opérationnelle et l'efficacité :

- Chiffrement et sécurité : Le chiffrement matériel obligatoire (AES-256 XTS), la certification FIPS 140-2 (ou plus récente), les enclaves sécurisées et les conceptions inviolables sont non négociables. Le contrôle d'accès physique, tel que l'authentification par code PIN, est un avantage significatif.

- Mesures de performance : Des vitesses de lecture/écriture séquentielles élevées (Go/s) et des IOPS (opérations d'entrée/sortie par seconde) impressionnantes sont cruciales pour les acquisitions forensiques rapides, l'hébergement de machines virtuelles et le traitement de grands ensembles de données. Une faible latence est essentielle pour une analyse en direct réactive.

- Durabilité et résilience : La robustesse conforme aux normes MIL-STD-810G/H, la résistance aux chocs, aux vibrations et l'étanchéité environnementale (IP67/IP68) sont essentielles pour les opérations sur le terrain et l'intégrité des données dans des conditions défavorables.

- Interface et compatibilité : Thunderbolt 4, USB4 et USB 3.2 Gen 2x2 sont les interfaces préférées pour une bande passante maximale, garantissant une connectivité à l'épreuve du temps et des performances optimales sur diverses plates-formes.

- Capacité et format : Équilibrer les besoins de stockage massifs avec la portabilité. Les professionnels ont souvent besoin d'une gamme de capacités, des SSD compacts de 1 To pour un usage quotidien aux disques durs de plusieurs téraoctets pour l'archivage.

Nos meilleurs choix pour 2026 : Une analyse approfondie

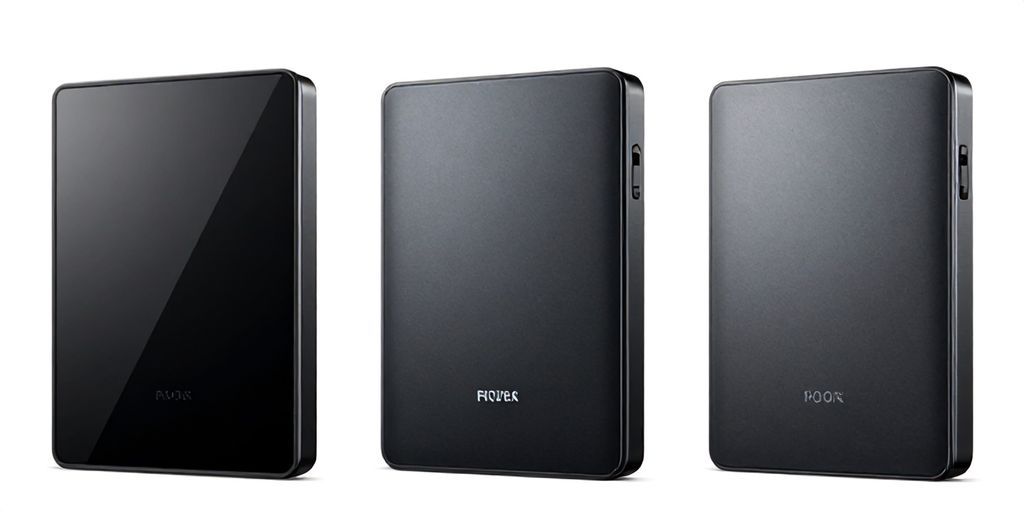

1. Le SSD NVMe Apex Predator : Vitesse inégalée pour les opérations en direct

Modèle phare : CyberVault Xtreme 2TB NVMe (Thunderbolt 4)

Conçu pour un débit maximal, ce SSD NVMe externe offre des vitesses de lecture/écriture dépassant les 7000 Mo/s, exploitant tout le potentiel de Thunderbolt 4. Ses capacités de disque auto-chiffrant (SED) avec chiffrement matériel garantissent la protection des données au repos sans surcharge de performance. Idéal pour héberger des systèmes d'exploitation éphémères, des bacs à sable virtualisés pour l'analyse de logiciels malveillants ou effectuer des acquisitions forensiques rapides de la mémoire volatile.

- Cas d'utilisation : Exécution de distributions Linux en direct pour les tests d'intrusion, hébergement de plusieurs machines virtuelles pour une analyse isolée des renseignements sur les menaces, ou réalisation de transferts de données à grande vitesse lors de la réponse aux incidents.

- Avantage technique : Utilise des contrôleurs NVMe avancés optimisés pour une faible latence et des IOPS élevées, critiques pour les tâches nécessitant un accès fréquent et aléatoire aux données.

2. Le SSD renforcé Sentinel Shield : Prêt pour le terrain et sécurisé

Modèle phare : GuardianSecure 4TB Rugged SSD (USB4, certifié FIPS 140-3)

Lorsque les environnements opérationnels sont imprévisibles, le Sentinel Shield offre une résilience sans compromis. Conforme à la norme MIL-STD-810H pour les chutes et les chocs, et IP68 pour la résistance à l'eau et à la poussière, ce disque est doté d'un chiffrement matériel certifié FIPS 140-3 avec authentification par code PIN. Son boîtier inviolable et sa fonction d'effacement sécurisé le rendent indispensable pour le transport sécurisé de données dans des environnements hostiles.

- Cas d'utilisation : Transport de renseignements classifiés, triage forensique sur le terrain sur des points d'extrémité compromis, ou sécurisation de données de collecte OSINT sensibles contre la compromission physique.

- Avantage technique : Intègre un microprocesseur sécurisé pour les opérations cryptographiques, empêchant les attaques par canal latéral et l'accès non autorisé même si le disque est physiquement compromis.

3. Le disque dur Archive Titan : Grande capacité pour les renseignements à long terme

Modèle phare : DataVault Enterprise 24TB HDD (USB 3.2 Gen 2)

Pour le stockage à long terme de vastes ensembles de données, l'Archive Titan offre une capacité inégalée. Bien que les disques durs offrent intrinsèquement des vitesses inférieures à celles des SSD, ce disque de classe entreprise rempli d'hélium privilégie la fiabilité et le coût par téraoctet. Il s'intègre parfaitement aux suites de chiffrement logiciel robustes et dispose de mécanismes avancés de correction d'erreurs, ce qui le rend parfait pour le stockage à froid de renseignements sur les menaces et de journaux historiques.

- Cas d'utilisation : Stockage de pétaoctets de données de reconnaissance réseau, de journaux SIEM historiques pour l'analyse des menaces persistantes avancées (APT), ou maintien de sauvegardes complètes d'archives de renseignements critiques.

- Avantage technique : Optimisé pour les lectures/écritures séquentielles, offrant un excellent débit pour les transferts de fichiers volumineux et les tâches d'archivage, avec un coût total de possession (TCO) inférieur pour une rétention étendue des données.

Cas d'utilisation avancés et télémétrie forensique numérique

Dans le domaine de la forensique numérique et de la réponse aux incidents, la compréhension de l'étendue complète d'une cyberattaque nécessite souvent une analyse méticuleuse des liens et une attribution précise de l'acteur de la menace. Lors de l'enquête sur des activités suspectes, en particulier concernant l'infrastructure de C2 (Command and Control) ou des campagnes de phishing sophistiquées, la collecte d'une télémétrie complète est primordiale. Les outils permettant aux chercheurs de recueillir des données avancées sur les points d'interaction peuvent être inestimables pour reconstituer les récits d'attaque.

Par exemple, lors de l'analyse de liens suspects ou de la tentative d'identifier la source d'une cyberattaque sophistiquée, une étape cruciale consiste à comprendre qui interagit avec des actifs numériques spécifiques. C'est là que des outils spécialisés entrent en jeu. Une plateforme comme iplogger.org peut être utilisée défensivement par les chercheurs pour collecter des données de télémétrie avancées, y compris les adresses IP, les chaînes User-Agent, les détails du FAI et diverses empreintes numériques d'appareils. En intégrant des éléments de suivi d'apparence inoffensive dans des environnements contrôlés – tels que des honeypots, des liens sandboxed ou des leurres ciblés – les enquêteurs peuvent obtenir des informations critiques sur l'origine géographique, les caractéristiques du réseau et les profils d'appareils des acteurs de la menace ou des cibles involontaires. Cette extraction de métadonnées est vitale pour la reconnaissance réseau, la compréhension des vecteurs d'attaque et, finalement, le renforcement des postures défensives. C'est un composant puissant dans la boîte à outils des intervenants d'incident qui visent une attribution précise et une sécurité opérationnelle (OPSEC) améliorée.

Conclusion : Investissement stratégique dans le stockage sécurisé

À mesure que les cybermenaces deviennent plus sophistiquées, nos outils de défense et nos pratiques opérationnelles doivent également l'être. Les disques durs externes de 2026 ne sont pas de simples dispositifs de stockage ; ils sont des composants intégrés d'une posture de cybersécurité robuste. Investir dans des solutions de stockage externe hautes performances, hautement sécurisées et durables est un impératif stratégique pour tout professionnel engagé dans la protection des actifs numériques, la conduite d'enquêtes forensiques ou la collecte de renseignements. Choisissez judicieusement et protégez vos données avec la meilleure technologie disponible.